该文由360公司撰写,现提供两份最新报告,第二份已于今年九月五号发布,而第一份则在同年同期进行公开发布。

6月22日西北工业大学在发布公开声明称该校信息系统受到境外网络攻击后陕西省西安市公安局碑林分局随即发布《警情通报》证实了这一情况。据通报在西北工业大学的信息网络中发现了多款来源于境外的木马和恶意程序样本警方已就此立案调查。

中国国家计算机病毒应急处理中心以及360公司共同参与了这一事件的技术分析工作。技术小组从西北工业大学多方面的信息系统及上网终端中收集到了木马程序样本。他们在使用国内现有数据资源及手段的同时,也得到了欧洲、东南亚等部分国家合作伙伴的大力支持。他们对相关攻击活动进行了全面的分析总结:确定了相关的总体概貌、技术和特征、武器、路径和源头,并初步确定这一事件由美国国家安全局(NSA)的“特定入侵行动办公室”(TAO)发起。

此报告将会发布TAO所发起的数以千计的针对西北工业大学的网络攻击中某些关键事件的详细信息。这些案例将有助于世界各国有效应对并防止TAO在未来所可能发生的更多类似的网络攻击行为。

Tao 进行的渗透攻击

西安交通大学的流程

TAO对其他国家进行的网络攻击技术具有很强的目的性,在采用半自动化的攻击程序时,以一个点开始并逐渐深入,进而长期进行情报窃取。

一、单点突破、级联渗透,控制西北工业大学网络

经过精心准备,在长达数月的时间里,TAO利用“酸狐狸”平台成功对西北工业大学进行了中间人劫持攻击和远程控制武器部署。他们通过木马级联方式深入到核心网络设备、服务器及终端,并窃取了身份验证数据。随后,TAO使用渗透拓展的方式扩展影响,最终成功隐藏在西北工业大学的内部网络中进行隐蔽监控。

二、隐秘的停留、“合法”的监视以及截获核心系统运维数据

TAO借助作战行动掩护武器“坚忍外科医生”,与远程控制木马NOPEN联合作战,“隐身”进程、文件及操作行为,长期控制西北工业大学运维管理服务器。“替换3个原系统文件和3类系统日志”的隐蔽方式成功消痕。TAO从该服务器窃取多份网络设备配置文件,再以“合法监控”的形式远程操控大量网络设备与互联网用户,为后续渗透活动积累数据支持。

三、搜集身份验证信息,并构建通道,以便渗透和入侵基础架构。

通过窃取西北工业大学运维技术人员远程业务管理的账号口令操作记录以及系统日志等关键敏感数据,TAO积累了大量用于非法攻击和渗透的资源。根据TAO攻击链路、渗透方式、木马样本特征关联分析发现:TAO已对中国的基础设施运营商实施了非法渗透攻击,在他们的网络边界设备上构建了“合法”的通道,并控制了基础设施的核心数据网络进行远程访问,从而实现了对目标网络的渗透控制。

四、采取措施监控并控制关键的业务系统,确保对用户数据的访问及操作。

通过获取并使用中国网络设施提供商思科PIX防火墙和天融信防火墙中的账户口令,TAO能够以合法身份进入运营商网络内部,并利用其控制服务质量和短信网关服务器的特权进行渗透攻击。在他们开发的针对电信设备的“魔法学校”等工具的帮助下,他们还能搜索并访问中国境内特定敏感个人信息,将这些信息加密打包后通过多级跳板传递至美国国家安全局总部。

盗取西北工业大学

涉及中国的运营商

二、盗取西北工业大学远程业务管理系统账户密码和操作记录等重要机密信息。

TAO将嗅探工具“饮茶”部署在西北工业大学运维管理服务器中,在那里安装并潜伏观察长达一年时间,并收集了西北工业大学运维管理人员的远程维护操作信息,其中包括网络边界设备口令、业务设备访问权限、路由器配置等重要信息。

遭遇嗅探攻击的网络设备类型涉及固定接入互联网的设施,如路由器、认证服务器等;核心网设备则包含核心交换机、路由器和防火墙等重要基础设施;还包括通信服务提供商的重要设备,如数据服务平台等;内容包括账号、密码、网络设置以及其他相关敏感信息。

1、盗取西安工业大学关键的网络设备账号和密码以及相关的设置。

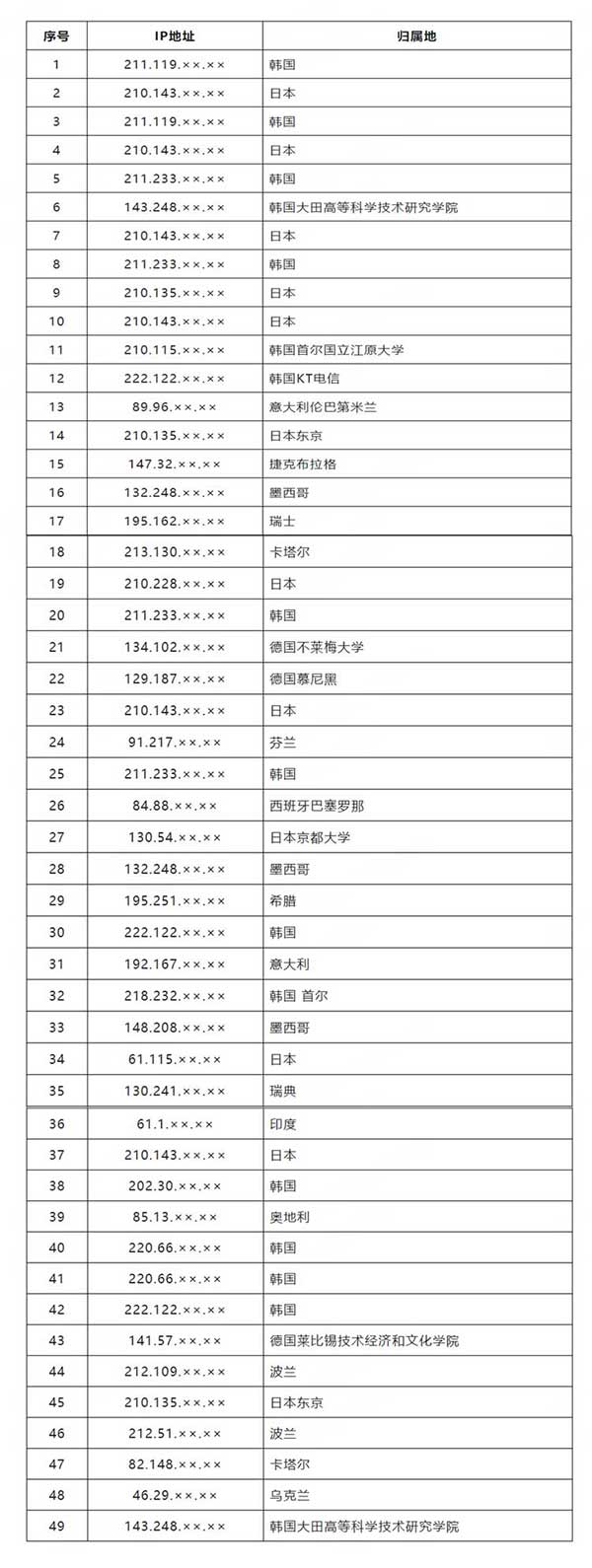

北京时间20××年12月11日6时52分,TAO利用位于日本京都大学的代理服务器进行攻击跳板,非法入侵了西北工业大学运维网络的“telnet”管理服务器,上传并安装NOPEN木马后,将此2台服务器事先已经安装好的“饮茶”嗅探工具级联到内网监控管理服务器。在远程操控下,TAO下载被压缩加密的监听记录文件,并且清空痕迹退出。窃取的数据包括:路由器、核心网设备(如核心路由器、交换机等)、防火墙上的管理账号、口令及配置信息。

2. 过去曾数次获取接入网络认证设备的账号和密码。私家侦探,侦探公司,调查公司,查人找物,商务调查,出轨外遇调查,婚外情调查,私人调查,19209219596

北京时间20××年5月30日零时二十八分,来自日本的代理服务器(IP:210.135.*.*)作为攻击跳板非法侵入了西北工业大学运维网络“telnet”管理服务器,上传并安装NOPEN木马,然后控制该台服务器上的内网监控管理服务器。这2台服务器均事先已被安装了茶嗅探工具。TAO远程操纵木马检索并下载窃密记录文件后退出。数据包括接入网认证设备的账号和密码。

(二)北京时间20××年7月4日1时12分,通过位于德国莱比锡技术经济和文化学院的代理服务器IP:141.57.××.××,TAO非法入侵西北工业大学运维网络“telnet”管理服务器后上传并安装NOPEN木马工具,级联控制其内网监控管理服务器等其他3台服务器,并事先都已安装了“饮茶”嗅探工具。随后,TAO远程操控木马检索并下载窃密文件后清痕退出。

北京时间20××年10月11日10时35分,TAO利用位于韩国首尔国立江原大学的代理服务器(IP:210.115.××.××)作为攻击跳板,在西北工业大学运维网络监控管理服务器上实施了非法入侵行为。在访问上述目标服务器之前,TAO首先使用NOPEN木马工具进行攻击,并安装“饮茶”嗅探工具于这些服务器之中。接着,TAO远程操控这五台已被植入木马的服务器检索并下载窃取记录文件后退出,完成此次行动。

北京时间 20×× 年 10 月 19 日 2 时 46 分,由位于韩国大田的高等科学技术研究学院代理服务器(IP:143.248.××.××)作为跳板,非法入侵西北工业大学运维网络“telnet”管理服务器,并与该服务器内的内网监管服务器等另外两台服务器级联。所有三台设备均安装有 “饮茶”嗅探工具。攻击者通过远程操控木马检索并下载窃密文件,并随即退出系统。

二、盗窃了西北工业大学远程业务管理系统中的用户账户密码和操作日志等相关重要敏感信息

美国国家安全局的“特定入侵行动办公室”长期对西北工业大学的网络运维管理服务器进行偷袭,获取并非法留存了该机构的信息系统运维配置文件以及操作记录信息。

1窃取西北工业大学的网络运行日志文件

北京时间20×年3月2日上午3点41分,在位于日本的代理服务器上(IP:210.135.××.××)发生了非法入侵事件,TAO使用该代理服务器访问并入侵了西北工业大学的一台网络运维管理服务器。随后,TAO通过横向移动的方式从运维管理服务器中窃取到了日志文件和备份文件,并对系统日常自检报告进行检索。

二、窃取西北工业大学的服务器定期任务配置脚本

20××年10月11日10时41分,在位于韩国的代理服务器IP地址为 210.115.××.××的情况下,通过TAO进行了入侵攻击,该设备控制了西北工业大学的一台内网服务器。10时48分后,TAO对另一台内网服务器进行横向移动,并成功入侵了服务器,访问特定目录下的定期任务配置脚本,共检索到14个用于定期执行任务的配置文件。随后,一次性窃取了这14个文件,可用于执行定期清理、备份及检查电源等操作。

3. 获取了西北工业大学的服务器系统的文件

北京时间20××年6月6日1时27分,通过位于韩国的代理服务器(IP:222.122.××.××)入侵控制了西北工业大学一台内网服务器,之后TAO经过两次横向移动,在2时4分又再次入侵了另一台内网服务器,访问了目录/var/下的系统文件。在这些被入侵的服务器上,窃取了60个常用的系统信息文件,并将其中的内容进行了修改或删除后,将其转移到TAO的安全服务器中,然后使用“Ransomware”软件进行加密。

第三点是:渗透控制中国的基础设施核心设备。

美国国家安全部署的安全机构,即所谓的“特定入侵行动办公室”,就通过非法手段获取目标公司网络设备的账号密码,成功登录其中国内部网,并对监控系统进行操作以获得信息内容。与此同时,该机构还窃取了相关的个人隐私数据。

1、盗用中国用户的隐私数据

北京时间20××年3月7日22:53时,在美国国家安全局“特定入侵行动办公室”的支持下,位于墨西哥的代理148.208.××.××执行了对被监控目标中国某基础设施运营商业务服务器211.136.××的攻击行为。通过内网横向移动(两次)后,该代理人成功攻入该服务器,从而窃取其中多名敏感人员的用户信息。

同日15:02,TAO将从目标服务器 /var/tmp/.2e434fd8aeae73e1/erf/out/f/中查询到的数据文件进行保存,并以压缩形式返回至攻击跳板服务器,随后被窃取过程中使用过的渗透工具和用户数据等痕迹也被删除。

美国国家安全局“特定入侵行动办公室”(TAO)也采取了相同的方式,于北京时间20××年1月10日23时22分、1月29日8时41分、3月28日22时00分、6月6日23时58分对另外一家中国的基础设施服务器进行了非法的多批次查询、导出和窃取。

二、渗透影响全球电信基础设施

据估计,美国国家安全局“特定入侵行动办公室”(TAO)借助这些技术手段在全球80个国家以上的电信基础设施上采取了控制措施。他们通过合作与欧洲以及东南亚国家的技术团队,并成功地获取并保存了上述技术工具样本,已经完成了这项工作的详细分析,计划适时公布这一信息以协助全球共同对抗美国国家安全局的网络渗透攻击。

TAO在攻击中私家侦探,侦探公司,调查公司,查人找物,商务调查,出轨外遇调查,婚外情调查,私人调查,19209219596出现的相关细节情况

美国国家安全局“特定入侵行动办公室”(TAO)在对西北工业大学进行网络攻击的过程中暴露出多项技术漏洞,并多次出现操作失误,相关证据显示他们正在实施针对该校的网络攻击窃密活动。以下为一例:

第一,攻击的时间完全与美式上班时间相符合

美国国家安全局“特定入侵行动办公室”(TAO)实施了 tipoff 命令并利用远程控制NOPEN木马时,其行动方式需要在执行过程后由人工完成,通过研究这类工具的使用时间,可以推测出网络攻击者实际工作的时间长度。

首先,对于已发现的网络攻击行为进行大规模的数据分析显示,西北工业大学遭受的攻击中约98%的发生于北京时间的21时至凌晨4时这一时期内,即位于美国东部时间的9时至16时之间。

再者,在美东时间里,没有周末(即周二和周四)发生的针对西北工大的网络袭击行为。

三、 分析美国独有的假日,我们注意到,美利坚合众国有三个独特的节日,分别是“烈士纪念日”、“独立节”,在这两个节日里,攻击者不得进行任何形式的攻击或者窃取。

第四点指出,他们长期密切追踪网络攻击行为,在历次圣诞节期间,这些攻击都处于休整状态,与以往不同的是,所有这些活动都在节假日之后才开始。由此可判断,西北工业大学遭遇的这次窃密者是按照美国国内的工作时间安排来行事的,其手段残忍而不可告人。

二、美国的语言习惯与行为密切相关

技术团队对网络攻击者进行了长时间的追踪和反渗透后发现攻击者的某些语言特征,包括使用美国英语、关联上网设备均使用英文字母系统以及使用英式键盘进行输入等。

第三点是操作不当导致工作流程曝光

20××年5月16日5时36分,西北工业大学内网遭到网络攻击。通过位于韩国的跳板机IP:222.122.××.××实施了三级渗透,并试图入侵控制一台网络设备。在对网络设备进行第三级渗透时,因在运行上传PY脚本工具的过程中出现人为错误,未能修改指定参数。程序执行后输出错误信息,该信息中暴露出了攻击者的上网终端工作目录和相关文件名,从中可以确定木马控制端的系统环境为Linux系统,并且相应目录名为“/etc/autoutils”,这个名称是TAO网络攻击武器工具专用的一个名称。

出错信息如下:

在正则表达式中,量词没有跟随任何东西;被标记为“四”、大量的武器和曝出的NSA武器基因高度同源。

此次被揭露窃密西北工业大学41种不同的网络攻城略地武器中,有16项工具和“影子经纪人”泄露出来的TAO网络武器完全一致;另外23项虽然与“影子经纪人”的武器不同,但其基因相似度达到97%,属于同一类型武器;另有两项无法匹配“影子经纪人”披露的武器,但这两项需要与其他TAO的其他网络攻城略地工具一起使用才能发挥作用,因此这批武器显然具有同源性,都与TAO有关。

五、部分网络攻击是在揭露了“影子经纪人”的活动之后才发生的。

技术团队综合分析认为,在对中国目标实施的上万次网络攻击中,特别是对西北工业大学发起的上千次攻击过程中,使用的部分“影子经纪人”曝光之前就已经完成木马植入。按照NSA的习惯性行为,上述武器工具很可能是由TAO员工自行操作使用。

TAO 发动了对西北工业大学的网络袭击

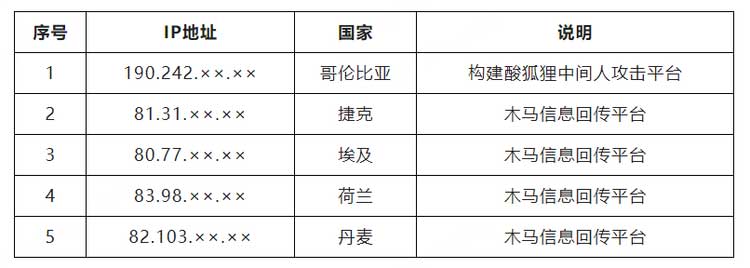

兵器平台 IP 列表

在技术分析和溯源调查的过程中,技术团队找到了一批被用于西北工业大学网络攻击的TAO组织使用的网络设备。举例说明,这批设备包括了相关的服务器。

TAO网络攻击西北工业大学

"武器平台IP列表"

总结

综合了过去几个月来,美国国家安全局的“特定入侵行动办公室”对我国西北工业大学等国内高校实施的一系列网络攻击和侵犯活动后,这些行为已经对我国国防安全、关键基础设施的安全以及社会公共安全造成了极大的威胁。需要对此进行深入地思考和警惕,并采取相应的预防措施,以确保我们的网络安全与信息安全。

面对美国NSA对我国实施长期潜伏与持续渗透的攻击行为,国内政府及所有相关机构均须严阵以待。为了应对这一严峻挑战,各行业企业必须着手开展APT攻击自查行动,以便从根源上堵截潜在威胁源,此外还需要加强整体安全防护,确保信息系统的完整性和安全性。

面对强大国家级别的对手时,首先需要了解其中潜在的危机点在哪里?以及这种种的危险可能发生在什么时候?

所以,各级单位需不断提升监控力、洞察力及应变力,尽早预防损害出现再补救的状况。应提早对可能产生的伤害作出反应,以避免事情发生后再去查究根源,将破坏风险早于产生之时便遏制住,确保能够辨识潜在威胁并予以应对。

(来源: 360 公司)

顶: 29133踩: 4295

评论专区