Pentest公司对2001年漏洞与渗透测试领域收集了多种资料。

仔细研读这些通常出人意料的数据统计,从而洞悉这个行业的现状,并据此分析它们对日常生活的深远影响。

漏洞和渗透数据

日益严重的安全风险持续冲击着全球性的公司及其核心业务运营。

正是因为需要仔细核查这些漏洞统计数据并对其产生的影响进行跟踪分析,所以它们才显示出重要的原因。

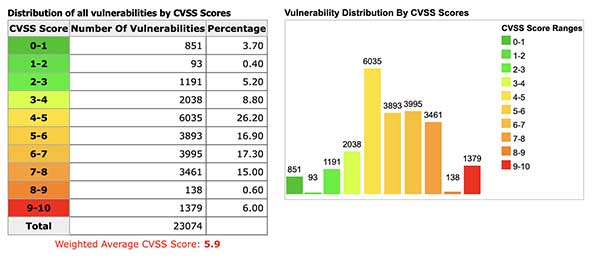

去年发现了363个CVSSv3中评分为10.00,且可能被利用进行远程执行代码注入攻击的高危漏洞(包括详细的CVE详细信息)。

该数据集显示,在2021年,科技生态系统的Cvss评分范围为9.0到10.0的弱点数量共计达到1165个。

在2021年发现了近21,000个安全问题,其中有4061个被评为高危险性的CVSS v2分数,这些分数区间为7.0至10.0。

Cobalt的年度渗透测试报告总结了发现的五个最常见的漏洞类别:服务器安全配置错误占28.1%,跨站点脚本攻击占比15.5%;访问控制损坏占据14.7%的位置,数据泄露约占8.4%;最后是身份验证和会话(占8%)这一部分。

截至2021年至少有六个六十天内发生过漏洞。全球范围内的安全工具的迅速蔓延是这一数字上升的一个重要原因,(麻省理工科技)

来源:CVE详细信息

一份报告指出,2021 年有 20,174 个安全漏洞(CVE),而2020 年的漏洞数为 17,049 个。最常见的 3 种漏洞类型是:XSS、内存损坏和 SQL。(Stack Watch 2021 漏洞报告)

在2021年,修复关键漏洞平均需要公司193.1天的时间。时间最长的三个行业为教育、艺术与娱乐业及零售业。

Statista表明在全球范围内大约拥有1万家以上的公司使用微软Office 365套件,这意味着它仍是一个极具吸引力的攻击对象也就再正常不过了。

CISA 将其添加到 2021 年被利用最多的漏洞列表中的前 3 个最值得注意的关键 Microsoft 漏洞是ProxyLogon(CVE-2021-26855 和 CVE-2021-27065)、ProxyOracle(CVE-2021-31196 和 CVE-2021- 31195)和ProxyShell(CVE-2021-34473、CVE-2021-34523 和 CVE-2021-31207)(HelpnetSecurity)。

一份关于 AppSec Flash 的报告揭示了另一个情况,即由于 2020年时的关键安全缺陷被修复的比例是 54%,而到了2021年,这一比例下跌到了 47%。

我们的研究越是深入,对于漏洞检测结果的重视程度就越强烈。

漏洞评估计数

对于那些企盼提前发现并理解其系统中可能被入侵的脆弱点的企业来说,漏洞评估(或称为威胁建模)是不可或缺的一环。

要查看相关统计数字来了解他人的表现,特别是关于网络安全的同行如何在此领域设定目标。

在未来五年,V A 市场将以每年大约 10% 的复合年增长率成长(来自魔多的情报报告)

四分之三的公司没有执行软件安全性测试(普诺蒙报告:开发/操作环境中的应用程序安全性)。

有近七成的组织配备了用于漏洞评估的工具 —— 其部分可以内置于内部使用,也有可能作为第三方服务提供商进行提供 (2022 年关于漏洞评估的分析报告)。

受访调查中,有70%的人购买了以预防主动安全漏洞为目标的漏洞评估工具。

有百分之五十二的受调查者希望能够采用新的评估方案,旨在改善漏报情况。

确保您的组织采用与您的计算架构一致的供应商非常重要。这是根据 2021 年的 Gartner 漏洞评估市场的指南所明确的。

根据 Gartner 的报告,大部分用户依然将焦点放在传统安全解决方案上。

值得一提的是,作为 VA(虚拟化代理)的供应商已经开始在整个漏洞管理系统(VM)中提供支持,并且已经提供了与其他工具更为密切的整合,这意味着整个 VM 过程的有效性正在逐渐下降。

漏洞管理数据

令人咋舌的漏洞说明了有必要建立有效的漏洞管理体系。然而,组织真的重视这种管理实践了吗?

来看看我们如何使用一些漏洞数据来查看理论和现实之间会发生什么冲突。

根据美国国家标准与技术研究院(NIST),组织应对至少每个月进行一次或更多次对个人或敏感数据的漏洞扫描活动。

有三分一 (31%) 的 IT 专业人员负责自定义的漏洞检查任务,三十三分之二 (33%) 表示他们并不定期执行任何常规漏洞扫描任务。

超过五十九分之六十七的机构表示他们不在考虑范围内,将在二○二二年度优先考量端点管理与安全性。

截至 2022 年,仅有 4 个主要的团体关注端点漏洞管理,而这个数据反映了在同年关于端点管理和网络安全的趋势报告中所得到的信息。

安全运营机构中信息安全团队被描述为处理最大量的漏洞管理任务(占比达74%)。这团队主要聚焦在解决和修复存在的漏洞,比如修补(占67%)及配置管理(占比69%)(来自SANS 2020年《漏洞管理调查》)

一项由SANS发布的调查结果显示,有18% 的受访者会在自己的云PaaS环境中自动发现和修复漏洞或者误配置。此外,22%的受访者则会利用相同的策略处理其云SaaS环境中的漏洞或错误配置。

据美通社消息,市场在2020年的规模将达67亿美元,并预计到2030年可增长至158.6亿美元,复合增长率约为9%。

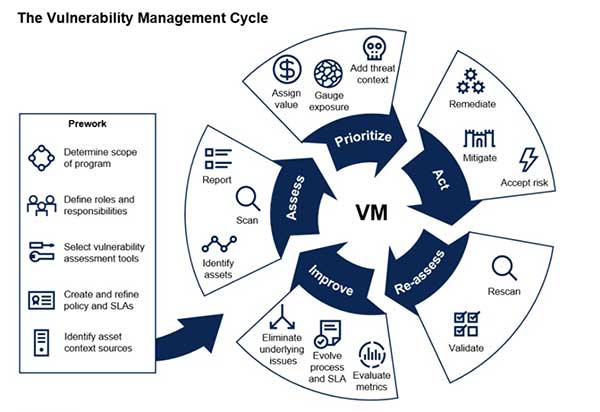

根据Gartner的观点,新的漏洞管理指引明确了关键的领域,在进行这一过程中需要重点考量。

它指明了需要对组织的安全性进行改善的其他关键领域,这是针对漏洞管理工作所作出的规定。

识别主要漏洞是VM流程的目标之一。

成功的 VM 程序支持高级优先级技术和自动化工作流工具。为什么?简化移交给负责漏洞修复的团队的工作。

资料来源:Gartner

重要级别-关键数据

一个重要部分就是制定一个漏洞优先级方案。

鉴于这些安全风险有多重大——加上这些漏洞的CVSS分数——在本阶段处理这类潜在威胁具有至关重要的意义

那么就让我们来好好研究一下,安全领域的重要角色在决定哪些工作需要优先处理时,会特别注意的几项重要内容吧。

到目前为止,已报告了28,695个漏洞,这是有记录以来最多的一次。

根据SANS漏洞检测结果,有近8成的访问者关注优先级问题,另有78%的人选择使用CVSS评分系统来衡量风险等级。

超过73%的人同意,有效的风险评估方法应当考虑可接受性和严重性的平衡。

社区内的参与者在LinkedIn平台上通过分享自己的见解和经历,对当前话题进行了评价。

仅有 33% 的公司率先采取零信任策略并同时推行多因素认证(MFA)。

约 34% 的企业尚未把 IT 团队的安全性作为首要考虑的因素,这一比例在 TAC 安全调查中被提及。

超过 88% 的企业选择通过自我审查的方式来识别安全风险,而非依赖于漏洞管理系统来检测这些风险。

上述数据显示,在漏洞管理中,优先级别仍然存在一定的不一致性。因为这一复杂的、敏感的过程对减少由高度危险的漏洞引发的风险有着至关重要的作用,公司的任务仍显得任重而道远。

Gartner的2021年漏洞评估市场的指南指出下列重要事项:

优先级的确导致了现在的修补工作的减少。对较大的组织而言,这个目标是通过安排来增强的。

对中小型客户而言,确定安全漏洞的评估优先级是一个很好的开始。

高效地管理风险是优先排序的关键要素。

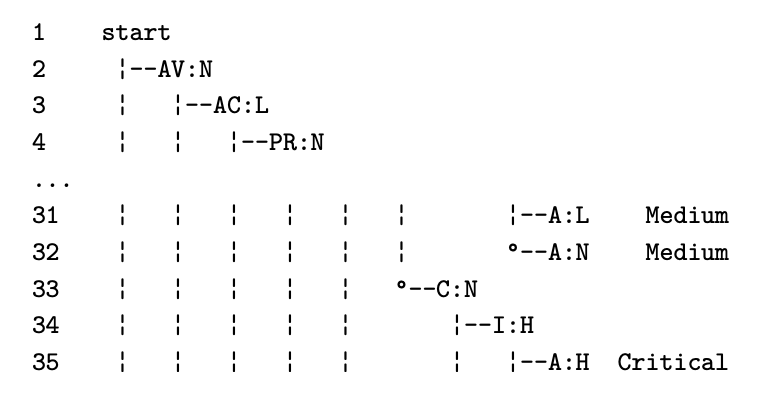

“Cardinal Mellon 2021年的研究报告探讨了基于决策树的决策流程。”

资料来源:卡内基梅隆大学

“渗透测试自动化统计”

在自动渗透测试中,它的作用在于可以更有效地减少手动的任务量,同时保持对细节的精确关注而不牺牲质量。我们在书籍里强调的是重视专业人类知识的重要性。

让我们探索一些最相关的渗透测试自动化统计数据:

有近七成的企业积极采用免费或开源的渗透测试工具,其中约五成依赖商用测试平台。这是CoreSecurity公司在最新的一份渗透测试报告中指出的情景。

在付费渗透测试软件工具中最重要功能方面,有69%的企业声称报告不可或缺。同时,64%的被调查企业希望软件能够支持多向量测试,并且58%的企业则偏好购买包含冗余任务模板或自动化服务的套件。

2020年,加拿大有四分之三(约73.19%)的企业进行了漏洞评估以预防未来可能遭遇的网络攻击。

安全扫描可发现约五千个独特的外部及内部漏洞。

自动化渗透测试涉及的三大领域是服务器、Web应用程序和数据库。这一事实被山脊安全研究机构所验证。

只有大约29%的企业能够实现超过一半的安全测试(2021年SANS调查)。

已超过 44%的软件开发人员已经把安全测试与审查整合进他们的编码工作中。这项调查是由 SANS 进行的(2021 年)。

渗透测试市场需求分析

如果您的工作领域专注于防御型安全策略,您会好奇的是:

渗透测试市场的需求有多强烈

在Google或YouTube上寻找关于该话题的相关内容

哪些是LinkedIn和Twitter上的最活跃的渗透测试专家页面及个人资料?

更具有洞察力的数据。

我们已经搜集到这些内容:

LinkedIn上有超过3万的关注者正在利用渗透测试标签分享及交流关于此话题的新动态与见解。

另外有1 万人对#pentesting感兴趣并且在关注此标签,以此来关注此领域。

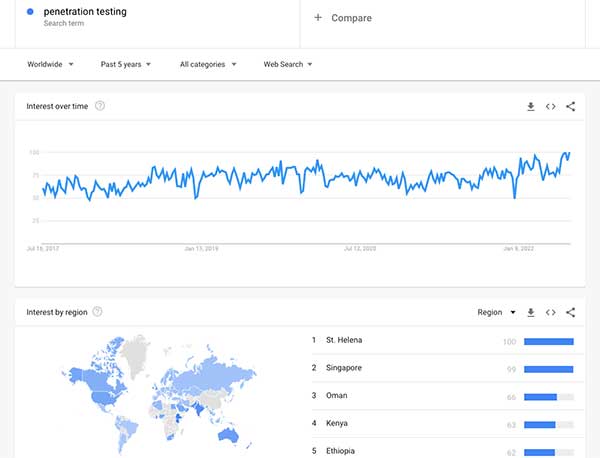

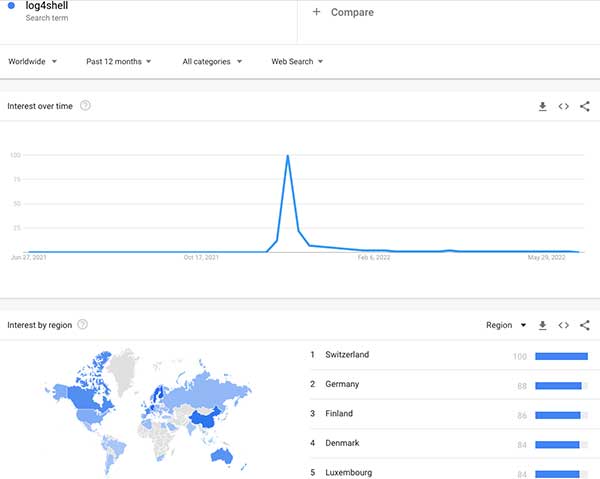

Google趋势显示在过去五年里,“渗透测试”这一主题的热度正以稳定的节奏稳步上升。

到 Log4Shell 暴露的高峰期,该关键字在 2021 年 12 月成为网络搜索中热门的关键字。

网民浏览过的前三项热门主题分别是 Web 应用、安全和服务器技术。

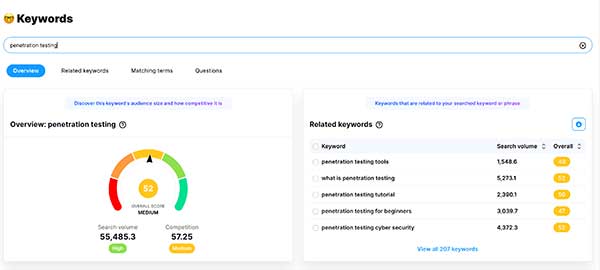

想知道在YouTube上搜索 “渗透测试”的结果会是什么样的呢?

YouTube上该话题的用户兴趣评分平均水平是52分,说明参与度处于中等水平。

以下是当前LinkedIn网站上有影响力的10个渗透测试领域页面:

防守端:有343,972 名粉丝

黑客新闻:338,764 位关注者

这个账号有314,859个关注者

EC-Council:231,279 位关注者

SANS Institute:219,698 位关注者

TryHackMe:202,723 位关注者

黑客黑帽技术:拥有187,067名粉丝

黑客182,308名

Pentester Academy:167,573 位关注者

Rapid7拥有11.3万的粉丝

Pentest-Tools.comLinkedIn 社区每天都在与来自世界各地的追随者一起成长。这是一个将志同道合的人聚集在一起的地方,他们为像您这样的道德黑客和渗透测试者分享不同的观点和实践经验。

想了解谁分享了有关特定主题的有价值的洞察并值得你花费时间去听他们吗?

请在LinkedIn上关注并向这十名信息安全专家学习

Jayson E. Street具有领域内的专业知识,他通过分享实际应用的实用性和教育性的渗透测试故事,展示了他的专长。

Jack Rhysider在《暗网日记》播客里分享了令人振奋的真实故事。

Gabrielle Botbol具备实际的渗透测试经验,她的知识也通过不断分享给社区,提供了有益且完全免费的资源

瑞典网络安全专家弗雷德里克·亚历山大森(Fredrik Alexandersson),也被称为 STOK,为一个漏洞赏金社群提供了有关网络安全的教育性质的内容。

Alyssa Miller所拥有的针对网络安全意识、渗透测试及其他有用的信息安全方面的实用而有价值的内容。

Philip Wylie拥有超过24年的信息技术和攻击性网络安全经验,曾参与HackerFactory播客与信息安全专家们进行深入探讨交流。

HD Moore,Metasploit Framework的创始人,以表彰他丰富的网络安全专业知识。

Jason Haddix在信息安全方面有着丰富实践经验,他为各个行业中的数百个安全项目提供了建议。

杰瑞·贾·戴维拥有超过 4.3 万名 LinkedIn 粉丝,私家侦探,侦探公司,调查公司,查人找物,商务调查,出轨外遇调查,婚外情调查,私人调查,19209219596是业界经验丰富的安全分析师,并且对这一行业充满热情。

娜塔莉亚·安东诺娃,以其对OSINT故事的独特见解和新的思考方式著称,在这场讨论中带来了一场深刻的转变。

你更倾向于花费多长时间在推特上?

然后,这十名熟练的渗透测试者以及经验丰富的信息安全专家将能帮助您扩展您的渗透测试知识,并为它增加多层面的了解与专业知识。

网络导师Heath Adams也以提供有关网络安全职业的优秀建议而著名,并且传授了许多实用的渗透测试技能。

Chris Kubecka在信息安全领域拥有超过20年的丰富经验和工作经验,她曾在美国空军工作过。她的推特上发布的每一则推文都是激励人心的,同时致力于提高人们对信息安全的认知,并且分享自己在这方面的专业见解。

J Wolfgang Goerlich是一位咨询型的首席信息安全官与信息安全战略专家,他对信息安全有着深入的理解并具有很大的影响力。他的专业知识值得学习和关注。

Crawley Kim是一位The Pentester Blueprint的合著者:他从以道德黑客书籍和慷慨的信息安全女性身份开始自己的职业生涯,并且向信息安全社区分享那些能让人深入思考的观点。

Chris Truncer的技术专长以及有关于攻击性安全、红队等更多方面的见解,在推特上有着独特的表达方式

Chris Campbell是一名安全研究员和开发人员,曾在 Black Hat USA, Def C 发表演讲

Simon J. Bell曾是一名资深的安全研究者,他揭露并泄露了影响印度政府内部的27个组织的安全漏洞。他也会公开地传授信息安全知识给社区。

Conda 的推文充斥着对网络安全和渗透测试的学习者充满敌意的内容,并且提供了大量关于如何有效防御黑客攻击的教学视频。

AccidentalCISO提供质量上乘的内容及全新观点,能够激发大家的反思与探讨。

Gabrielle Hempel是一名富有经验的安全专家,《黑客不是罪行》的发起人利用她在社交媒体上的分享来提升人们对这一问题的认识。

渗透测试市场中的数据

想要了解更多关于渗透测试市场的详细数据分析吗?

利用这些关键数据指标来衡量全球渗透测试市场的规模,并明确其迅速发展的驱动力源。

全球渗透测试市场规模预估将由 2021 年的 16 亿美元激增至 2026 年的 30 亿美元,期间复合年增长率 (CAGR) 预测达 13.8%。

根据最新的渗透测试全球市场规模研究报告显示:2020年美国渗透测试市场的规模约为32.58亿美元。而到2027年,中国将会成为世界第二大经济体,并且其渗透测试市场规模将达到70.59亿美元。(来自《渗透测试全球市场2021报告》)

在全球移动应用市场渗透率上,在美国、加拿大、日本、中国与欧洲国家将有大约20.7%的复合年增长率。

这个显著增长受到以下因素的影响:

对基于软件产品的保护需求正迅速增加,而随着移动和网络应用程序在全球的广泛应用,这一趋势预计将继续推动全球的渗透测试市场增长。此外,根据Mordor Intelligence的渗测试市场需求报告所指出的情况,在云环境下安全解决方案的日益使用也将促进渗透测试的规模扩张。

这份报告指出了更多与无线网络有关、并进而引发了需求的新趋势。

到2028年,渗透测试有望促进未来的发展(DigitalJournal)

渗透工作和工资统计

想加入渗透测试的行列吗?

也许这样的总结可以帮助你根据各地的工作机遇和薪资水平来决定未来的职业方向。

自 2013 至今,网络安全职位数增长了 350%,从 2013 年的约 100 万个职位增至 2021 的约 350 万个。预测到 2025 年将会有相同数量的空缺岗位。(Cyber??securityVentures)

根据美国劳工统计局预测:在2020年到2030年的十年里,计算机和信息技术职业就业人数将增长13%,这远高于所有其他职业。预计这一时期新增加的岗位将高达约667,600个。

为获得更全面的观点,我们参考了Cyber?Seek,这是一家提供详尽而可操作的职业和就业信息的网站。

以下有关于渗透测试的工作、技能要求以及收入的相关有趣数据。

在线发布于2020年10月至2021年9月期间的渗透和漏洞测试员,其平均薪资达到101,231美元。

美国有71%的渗透测试员和漏洞测试员在求职列表上需要拥有学士学位,仅有20%的候选人具备更高水准的学位,比如硕士学位或以上。

据报告,在2021年,美国共有22,075个工作岗位等待渗透或漏洞测试员填补。

在美国,企业雇主要求的五大最常被提及的安全测试技巧分别是:安全事务、渗透测试、Linux 系统以及 Python 和 Java 开发技术。

我们还没完成!查看更多美国与欧盟的薪资数据点。

美国渗透测试员的年收入约是88,012美元,这是根据一份工资表所列出的数据得出的结果。

一名新近入职的初级渗透测试者,平均而言,在一年的时间内可获得约7万美元的总收入(含加薪、津贴以及额外的工作时间)。

一位在拥有10到19年经验、资深的渗透测试师,其平均年薪约为120,728美元。

不同国家,渗透测试员的年薪水平差异较大。在意大利,平均年薪为28,000欧元;而在法国则达到42,000欧元、荷兰则为48,000欧元、德国则是55,000欧元(薪级表)。

英国一名有不足一年工作经验的初级渗透测试员的年收入估计约为 3.86 万英磅,其中包括小费、奖金和加下班。

经验丰富的有十年到十三年的渗透测试工程师,其平均年薪是49,057英镑(参考薪档表)。

2021年关于渗透测试的服务与关键的数据

每个团体都成为试图利用日益增多和广泛分布的野外安全漏洞列表的敌对目标。

例如在2021年发起的70%攻击中黑帽使用远程桌面协议(RDP)进行内部访问。

他们拥有的技术与工具是历史以来最强大的,导致公司的首要任务是寻找缓解方案。专业渗透测试的服务有助于减少对这些问题的担忧。

让我们来谈谈企业如何成功实施渗透测试的关键要素。

根据一份来自 Coresecurity 的研究报告,在对 2020 年渗透测试活动的调查中发现,有超过 70% 的组织表示会支持实施漏洞管理系统,另外也有高达 69% 的企业认为渗透测试可以帮助其衡量安全状况。此外,报告还显示有近半数的企业(67%)将渗透测试作为合规性的一部分予以执行。

超过三分之二(32%)的组织每年至少进行一次渗透测试。虽然这项活动可以帮助评估当前安全弱点,以确定优先级排序,但事实上并未实施持续性的测试是验证补救措施有效性的重要环节。

超过一半的公司正在寻找第三方渗透测试服务。

有超过四十二的受访者,即在组织工作中的受访者称其已建立内部渗透测试团队。

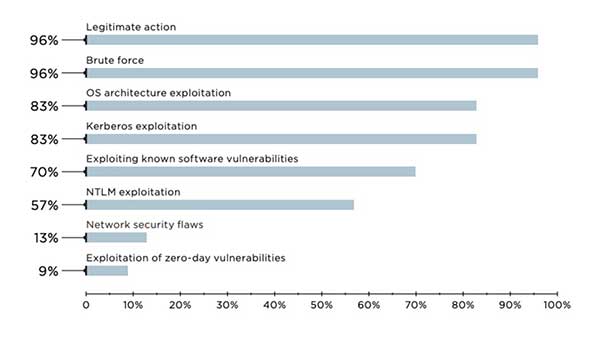

Positive Technologies 的最新报告显示,在企业信息化系统的外部渗透测试中发现了许多有趣的发现。

渗透测试者已经能够轻松地渗透入公司的本地网络,访问到了超过93% 的公司资源。

一般来说渗透本地网络需要花费4天的时间;在特别的情况下只需耗时30分钟。

在77%的情况下,渗透向量涉及对 Web 应用程序的保护不足。86%的公司至少有一个这样的载体。

其余侵入方式也利用了从网络外层服务的暴力破解凭证攻击,这类侵犯主要针对数据库管理系统(15%)和远程访问(6%。

一份独一无二的报告展现了该公司内部进行的渗透测试结果。

以下是一个有帮助的数字列表:

渗透者在所有的23家测试机构掌控了他们的基础设施。通常来说,在使用大约三天时间的情况下,其中的一个网络仅仅只有十分钟就攻破了。

六十一%的公司都拥有至少一种来获得基础设施控制权的方法。

47% 的渗透测试者会将自身行为与用户或者管理者的日常操作相结合,因此攻击可能没有引起注意。

资料来源:Positive Technologies 2020 年内部渗透测试结果

“渗透测试”产品审查

为了弄清楚行业未来的发展状况,美国商业资讯指出,全球渗透测试软件市场预计将在五年内从2021年的14.119亿美元增长至2028年的40.452亿美元。这一数字的增长率高达14.4%。

随着COVID-19大流行的加剧,使得远程办公成为常态,这种趋势加速了将安全测试工具部署在家中工作的意愿,从而提升了企业在安全环境下使用渗透测试软件的能力。

如美国商业新闻所述,美国和加拿大存在的事实,加之网络的普及应用,使得北美地区的渗透测试软件行业能从疫情期间中受益匪浅。

使用正确的渗透测试软件可以帮助企业提升工作效率。如它们提供友好的用户界面、自动化和简化任务,同时还可以让您迅速发现可能存在的高风险安全漏洞。

这是为何我们通过从用户社区中收集的评论数据来汇总一份有效的渗透测试产品清单的原因。

以下是我依据G2网上数据总结归纳出的十大渗透测试软件选项。

Cobalt.io

"检測"

Invicti(原 Netsparker)

Pentest-Tools.com

小猎犬安全

侵犯者

网络防御平台

Hackrate 漏洞赏金平台

阿普诺克斯

威瑞森渗透测试

找出市面上的七个渗透测试软件,排名依据G2。

Rapid7 的 Metasploit

Invicti 的 Acunetix

Indusface WAS

核心的安全

Veracode 应用安全平台

虫群

SQLMap

一个有用的功能包括列出十个应用程序安全检查工具,它们可以分析并检测到应用程序的安全问题。我们将基于Gartner Peer Insights上用户的评论数来确定这份清单。

“验证码”

检查马克拉斯斯查特

Burp Suite 专业版

Qualys 的 Web 应用程序扫描 (WAS)

NTT 应用安全的 WhiteHat Sentinel Dynamic

Invicti 的 Acunetix

对比代码安全平台

Invicti(原 Netsparker)

Rapid7 的 InsightAppSec

GitLab

想找到一个可以帮你的企业处理安全漏洞的产品吗?查看 Capterra 上用户评分最高的 9 种漏洞管理工具。

小猎犬安全

PDQ 部署

Hackrate 漏洞赏金平台

DriveStrike

“网络主管”

符文分析助手

托皮亚

中央眼

Automox

系统的最终屏障

在同一平台上,按照用户的评分排列了十个最有效的漏洞管理系统。这列出了其中二百个软件中的前十名。

商业恶意软件字节

“网络泰坦”

部署了 PDQ

Tenable 的 Nessus

系统级的终极防御

情感性

Automox

小猎狗是安全的

场地上的地面

红宝石

“渗透测试”法规文件

“是否有必要要求我的组织遵循渗透测试法规和法律的遵从性标准?”这是您可能需要考虑的问题。

各机构都需要遵循关于信息安全的标准和法律规定,这些规范和法规适用于全世界范围内的各个团体。

看一下有多少人在专注合规,并了解它的意义何在。

在接受核心安全公司2020年渗透测试调查的信息安全专业人员中,有75%的人表示他们会执行渗透测试来确保合规性。与去年同一问卷调查的结果相比,合规性的评估分数提高了5分。(CoreSecurity 2021年渗透测试报告)。

在核心安全发布的2020年的渗透测试报告中,有超过七成(71.8%)的受访者认为其合规方案中渗透测试的重要性不容忽视。至于认为私家侦探,侦探公司,调查公司,查人找物,商务调查,出轨外遇调查,婚外情调查,私人调查,19209219596这一方法不那么重要的只有4%,也就是说大约有67%的人认为渗透测试对他们的业务具有重要价值。

58%的信息安全专家表示,他们的组织使用第三方渗透测试器来满足合规性要求。(CoreSecurity 2020 渗透测试报告)

约有六成受访者表示难以确保达到质量较高的安全水平,并且在遵循法规约束上存在困难(根据CoBALT发布的《2022年网络渗透测试状态报告》)。

“红队”的成绩评估指标

红队对组织验证其网络安全控制,并使其更灵活抵抗网络威胁非常重要。他们可以作为内部红队,也可以作为一种外部的外包方案实施。

以下是提供给有关公司如何执行红队评估有用见解的相关数据点。

据一份2022年的报告显示,已有超过一半的企业认为红色团队在风险评估中是最佳实践。而这份报告也证实了这一观点,称他们确实利用这种技术来识别未发现的漏洞。(摘自ESG报告《安全管理与态势管理》)

有超过三成的企业会在遭遇安全问题时启动内部安全响应团队,(ESG研究报告)

37%的人每月或更少进行一次红队评估。当他们确实执行这些测试时,他们往往局限于有限的层面来执行(例如,在单一的应用程序、数据中心或是网段等) (2022 ESG 研究报告安全卫生与状态管理)

数据显示,全世界的企业都认识到红队审查是一种极佳的方式来评估自身网络安全状况

有超过九成的公司表示看到了关键的价值,并通过了红队的测试。与去年同期相比,这个比率由去年的百分之七十二提升到了今年的百分之九十二。这是来自一份于2020年开展的红蓝队调查的结果。

他们由外部公司定期举行红色演习。每月有1%的人参加并进行测试;每隔2到6个月有25%的人参与此类演练,39%的人每年会参与这些演习。余下27%的人则每隔一年才进行一次(2020红蓝队调查)。

有五十四%的人觉得,内部以及外部的红色团队在评估蓝色团队的工作上,表现出有效率。

一项调查显示,在2016年,超过98%的企业采用了红色和蓝色模拟作战的方式来增强自身安全保障的投资。

结果是正面且有益于提升组织的弹性和安全性,这些数据显示:

企业在实施红队测试后平均可以降低24.3万美元的损失。

通过将红队演习与破坏和攻击模拟(BAS)等自动化工具相结合,组织可以显著提高其演习效果。

红队测试中,有大约94%的案例显示取得了不同程度的渗透。这是关于红队渗透测试的情况报告,来源为网络安全红队101。

“道德漏洞的利用发现”

请深入探讨渗透测试及其利用情况,并了解攻击性安全性专家对其的管理方式。

就像数据再一次次证明的一样,可利用的弱点的数量还在持续增加:

在2021年有发现28,695个安全漏洞而2020年被报告的安全漏洞为23,269个,这一数据出现了明显的增长。

公开报道显示,到2021年已披露4,108个潜在的漏洞,可通过远程攻击方式获得访问权限。

自从去年年底开始被关注以来,Log4Shell的发现持续出现并快速扩张。超过1,850个漏洞与之相关联,并有数千个供应商和产品受到了影响(根据安全报告)。

根据2021年安全专家的研究报告,道德黑客们报告发现了总计66,547个安全漏洞,这与2020年的报告相比有了20%的增加。

然而,由2021年的道德黑客洞察报告指出,已经有32%的已披露的安全缺陷未被企业及时检测和修复,因此易于被黑客利用。

《Ponemon Institute》的最新调研揭示了决定企业安全技术投资的重要因素,这些新发现有助于管理层更好地评估和管理安全风险。

73% 的 IT 安全专业人士表示,他们更愿意从积极关注安全的供应商那里购买技术和服务,包括利用道德黑客攻击和就漏洞进行透明沟通。

一些关于Web应用程序安全测试的有趣的统计数据

应用程序的复杂多样性与差异为恶意攻击提供了新的目标。

尽管Web应用程序开发者设法使其保持安全,但仍有一系列可能导致黑客入侵的问题:不正确的网络服务器配置、未进行身份验证的信息输入以及网络应用的安全措施不足都为攻击者带来了很大的机会。

这就是为什么关注 Web 应用程序安全性关键方面以及面对的攻击统计结果如此重要。

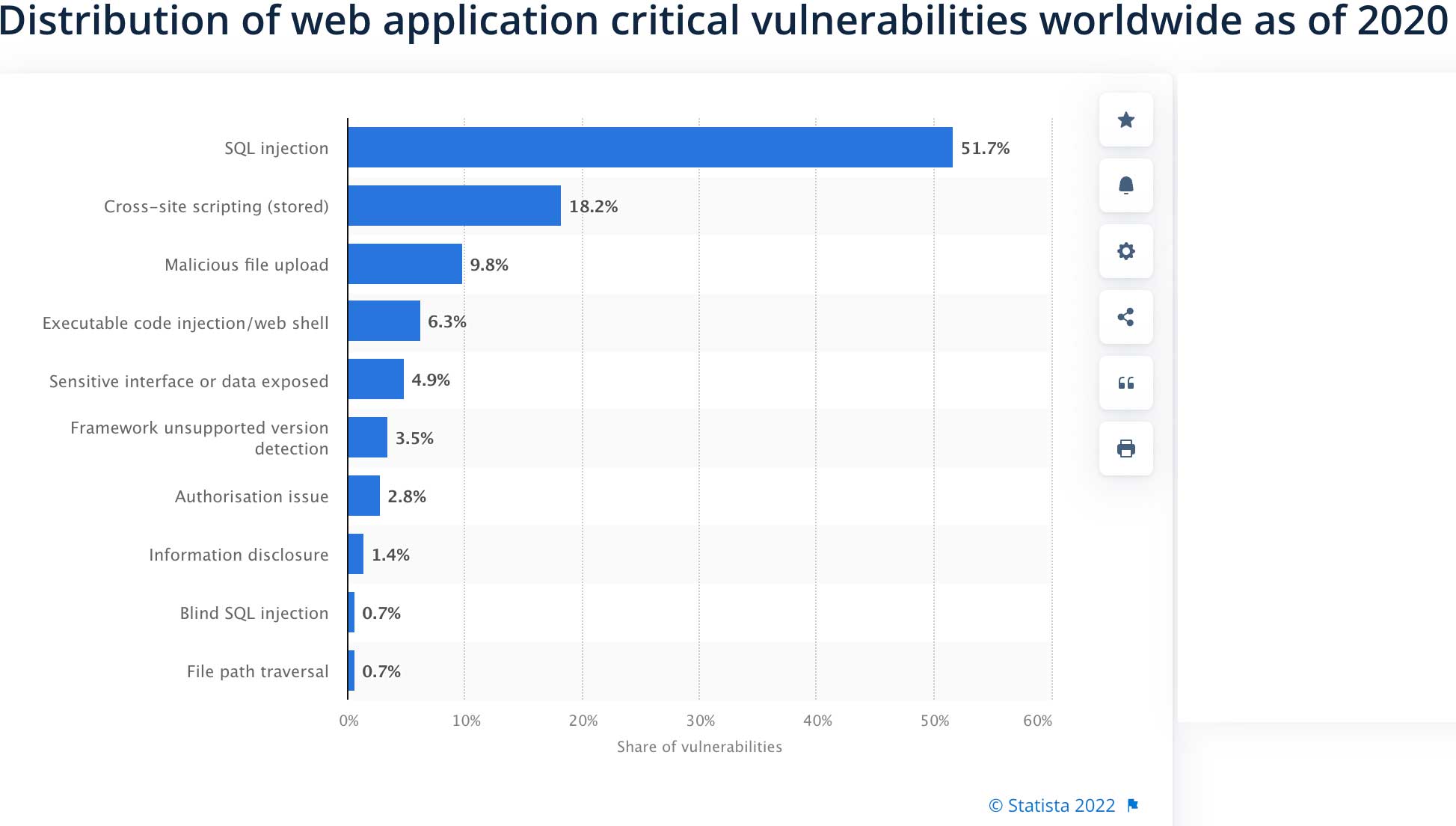

整个 2021 年, 50% 的 Web 应用程序都容易受到至少一个严重的可利用漏洞的攻击。(AppSec Stats Flash - Year in Review)

2021年的软件漏洞快照报告显示,在测试过的web应用程序中,有28%暴露于跨站脚本攻击(XSS)之下。这一安全漏洞是影响Web应用最为普遍和高风险的缺陷之一。

据一份报告表明: 76% 的目标计划包含2021年OWASP十大漏洞中的漏洞。

大约 21% 的安全漏洞源于应用服务器配置错误。根据2021年软件漏洞快照报告,这一比例为19%,这意味着发现的所有安全漏洞中有约30%与访问控制中断有关。

Forrester 发表于2021年的应用程序安全状况报告显示,有高达39%的网络攻击是为了入侵web应用程序。

根据 Forrester 的 2021 年应用程序安全状况报告,在最小化风险方面,有高达 21%的安全决策者表示他们公司计划首先将安全性融入到产品的开发流程之中。

资料来源:Statista

有关Web应用程序安全测试的最新统计数据揭示了网络罪犯为什么频频攻击Web应用程序。

大约有三分之二的公司表示他们没有使用web应用程序进行文件共享的组织不会定期审查所有的上传文件来查找可疑的文件(2021年)。

一份报告结果显示,超过66%的有使用文件上载网络应用程序的公司表示对不安全的文件上载可能会带来的业务影响、财务损失以及声誉受损感到担忧。

另一份报告指出,在过去一年中Web应用程序的攻击次数比上半年增加了239%,并超过了全年的攻击数量达到了101.13亿次。

根据梭子鱼发布的Web应用程序安全性状况报告,平均而言,在2021年这12个月中,就有750个机构在他们的网站上遭到了两次入侵。

根据《梭子鱼 2021 年应用程序安全状况》报告,Bot 攻击是造成 Web 应用程序漏洞得以成功实施的主要原因。

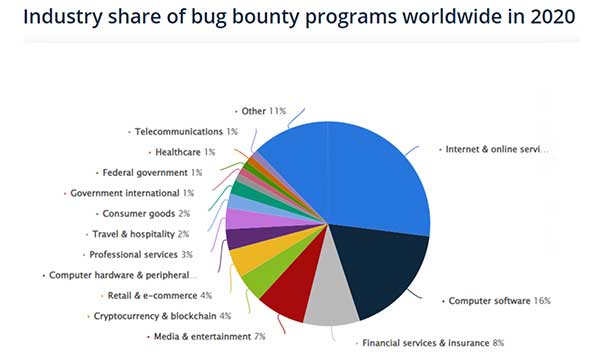

漏洞赏金计划统计

漏洞赏金计划仍然是持续测试 Web 应用程序和网络以及改善具有复杂技术堆栈和业务流程的组织的网络安全状况的最具成本效益的方法之一。

为凸显上述评估的显著性,我们进行了精心的研究并获取了关键的数据。

从 2021 年黑客支持的安全报告中显示,道德黑客共发现了 66,547 个安全问题。这相较于去年增加了 21%。

按照 HackerOne 的报告,有 80% 的客户选择了其私人漏洞赏金计划,相较于成熟的公共漏洞赏金计划,他们能获得更高的回报。这一数据说明了在黑客猎人之间竞争更少的结果(即黑客获取的赏金更高)。

在过去一年当中,传统的漏洞挖掘收益增加百分之十;同时,暴露漏洞的漏洞修复活动也大幅提高百分之四十七;另外,黑客们对目标系统的入侵渗透测试活动,则提高了两百六十四%。

去年,HackerOne 上发现了 3 个最大的安全漏洞,分别涉及跨站点脚本(XSS)、信息泄露和不正确的访问控制:这些漏洞使黑客可以入侵系统、窃取敏感数据,并实施破坏行为。

一个漏洞严重程度较平均值高出 50% 的价格从2020年的2500美元上升到2021年的3000美元。中等和低风险的漏洞价格都在下降。(来自HackerOne 2021 年的安全报告)

(来源:Statista.com)

约有 85% 的兼职安全研究人员参与这项工作是因为想要获得经验,而金钱在这项工作中起着次要的角色。

在 2021 年的黑客报告中,仅有 27% 的道德黑客表示曾向相关公司报告发现的安全漏洞,他们这么做是因为之前的沟通交流存在问题或是由于渠道受限,难以分享发现的漏洞给公司。

在2021年,微软将总额约1360万美元的奖金发放给了来自全球58个国家的340多名研究人员,其中最大的一笔奖赏金额是来自Hyper-V赏金计划中的20万美元。

1Password 是另一家专注于漏洞赏金计划的公司。他们还将漏洞赏金奖励增加到最高的 100 万美元。(1密码博客)

Polygon Technology支付了200万美元的奖励,希望有人能找出能让8.5亿美元的资金面临风险的安全漏洞,这是有史以来支付给漏洞最多的费用。你可能已经听说过Immunefi公司最近披露的一系列安全问题。

据信,从供应商到安全团队提交修复文件至安全问题被解决这一过程中所花费的时间在2021年缩短了近一半,仅为52天。与三年前(2019年)平均80天相比,这代表了一次显着的提速。

这些数据验证了为何优先级是关键因素,它可以帮助安全团队更快识别出主要的安全漏洞。

“网络安全”评估的统计数据

关于他们在网络评估上的投入,以及他们是否优先考虑安全漏洞还是威胁情报,这些是值得探讨的。

如果要与这些问题抗争,那么通过查阅数据可以让你有更全面的视野并且对他人情况有更多的理解。

相对于2020年,2021年平均每周遭受的企业网络攻击增加了50%,在十二月份达到峰值,主要与Log4J漏洞利用有关。

网络入侵是去年发生主要事件的原因,占比58%,取代了在过去五年中一直是主要原因的网络钓鱼攻击(Baker Hostetler 2021年数据安全事件响应报告)。

VMWare 的最新全球安全性报告显示,网络系统被确认为仅次于应用软件的第二大致密脆弱性(21%),而应用程序则位列第一。

Edgescan 于2021年发布的一份漏洞统计报告中显示,公司处理主机和网络安全漏洞的平均响应时间为63.1天。

这些数据显示了网络相关高风险漏洞对企业基础设施影响的严重性。

据美国网络安全公司Palo Alto Networks周一称,其在全球的客户中大约有1万5千台运行了该公司GlobalProtect VPN服务器被发现易受到CVE-2021-3064的攻击,这是一个严重级别为CVSS9.8的缓冲区溢出错误。(ArsTechnica)

Redscan 的报告指出,那些包含网络攻击向量的CVE漏洞占到2020年总数的69%。

有6,422个网站,其中可能遭遇CVE-2022-23131漏洞的部署。

最早被发现的漏洞出现在 21 岁时(CVE-1999-0517),它影响了用于管理 IP 网络上的设备和计算机的简单网络管理协议版本 2 (SNMPv2)。(根据 Edgescan 2021 漏洞统计报告)

全球网络安全市场规模预计从2021年的2739亿美元增长至2028年的603.8亿美元,以年均增长率12.0%的速度增长。

原文地址:https://pentest-tools.com/blog/log4shell-scanner-detect-cve-2021-44228

顶: 11377踩: 98

评论专区